さて、今月も引き続き参加した Qt 勉強会 @ Nagoya No11 - connpass のまとめ。

つぶやきは Qt 勉強会 @ Nagoya No11 つぶやきまとめ - Togetterまとめ でまとめられています。

先月の勉強会から日付(YY.MM)が付かなくなりました。

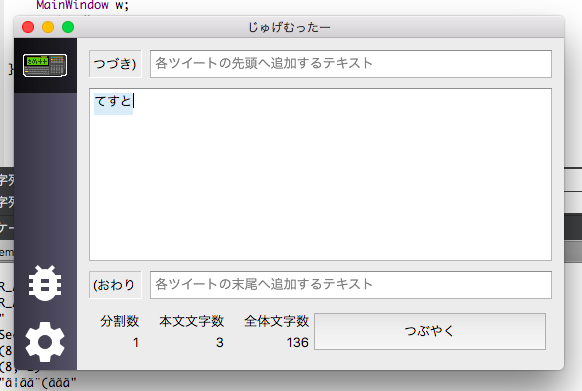

さて、今回も長文投稿専用Twitterクライアントの開発の続きをしました。

レポジトリは ... sharkpp/Jugemutter: 長文投稿専用クライアント「じゅげむったー」 です。

進捗

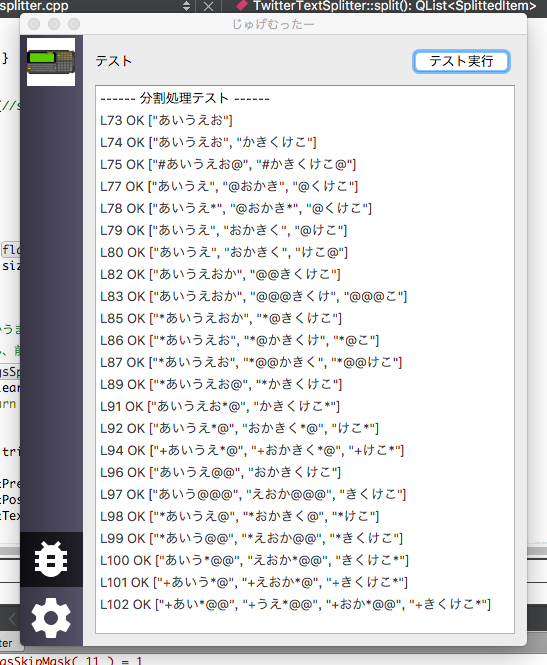

とりあえず、分割処理のいろんなパターンのテストがやっと通ったので、ようやく一山越えた感じです。 ここまで長かった。

で、Could not authenticate you. がなぜか出る、と。

これは、Error Codes & Responses — Twitter Developers によると、『ダイヤルしても通話を完了できませんでした。』って意味らしい。

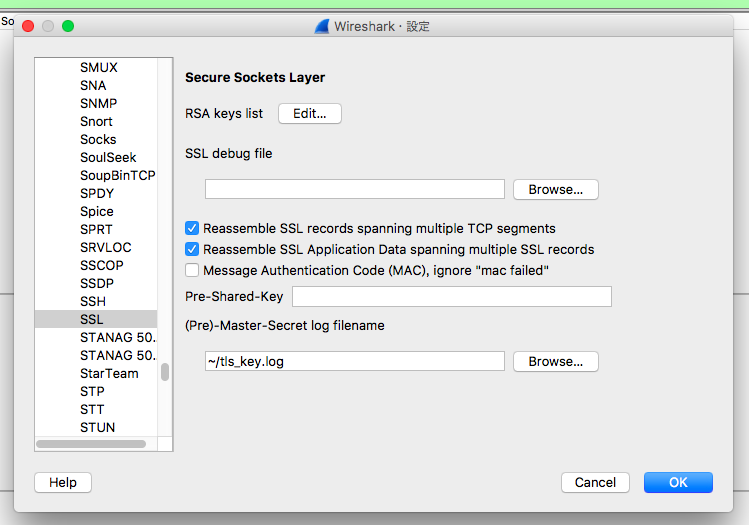

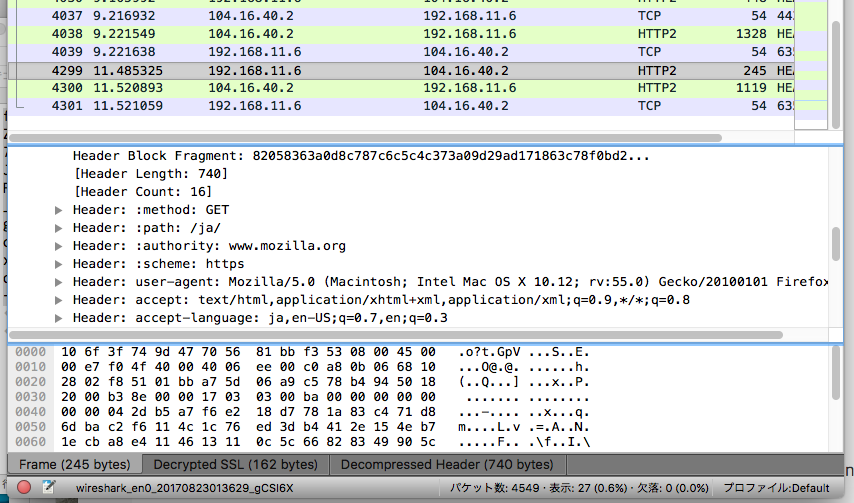

Wireshark で https の中身の確認

Twitter の API への指示がおかしいらしいので、なんとか調べられないかとググってた所、Wiresharkでhttpsの中身が確認できるとの記事を発見。

# SSLKEYLOGFILE=~/tls_key.log {ChromeやFirefox、cURLなどのパス}

で起動し、Wireshark で

と、このような設定をすれば良いらしい。

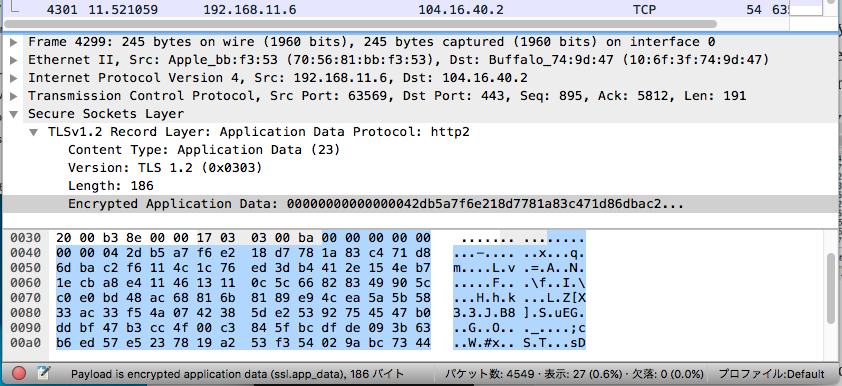

が、解析画面

を見ても、 Decrypted SSL Data なんてタブはもちろん、Frame などのタブも表示されていないので、もしかしてUIがQtベースになった時に何か変わったのかもしれない。

RSA keys list の設定を触って居たら、なぜかタブが出るようになった。

実装自体はされているようだ。

あと、そもそもの話、Qtの通信を覗きたいのが目的。 なので、Qtで上の方法が使えないと意味がないんだけど使えるのだろうか?

参考

- 暗号化された Application Data を復号する - Qiita

- Floating Octothorpe: Decrypting HTTPS traffic without a key

- How can I filter https when monitoring traffic with Wireshark? - Server Fault

- Wireshark を用いて、クライアント側の情報のみでHTTPS 通信を複合する方法

- HTTPSのパケットをwiresharkで見てみる - Qiita

- Wireshark で HTTP/2 over TLS の通信をダンプする方法

- NSS Key Log Format - Mozilla | MDN